被动扫描技术解析

本文最后更新于 2026-01-24,已经好久没有更新了,若内容或图片失效,请留言反馈。

一、什么是被动扫描

在网络安全测试中,信息收集是整个过程的重要起点。这项工作并非单纯的工程技术,而是融合了情报学的多学科实践。有效的测试往往建立在对目标充分了解的基础上——有时甚至比目标自身掌握的信息还要全面。

信息收集的方法主要分为两类:主动扫描和被动扫描。

被动扫描是指在目标无法觉察的情况下进行的信息收集。其核心特点是:

所获取的信息均来自公开渠道;

不与目标系统产生任何直接交互;

尽量避免留下访问或探测痕迹。

由于整个过程不向目标发送请求,因此不会触发防火墙、入侵检测系统(IDS)等安全设备的告警,具有很高的隐蔽性。

被动扫描所依赖的数据来源属于开源情报(Open Source Intelligence, OSINT),典型内容包括:

域名注册信息(WHOIS);

DNS 解析记录;

SSL/TLS 证书透明日志;

搜索引擎缓存与索引;

社交媒体与技术论坛;

网络空间测绘平台(如 ZoomEye、Shodan)。

二、被动扫描的典型信息范围

被动扫描并非漫无目的地搜集数据,而是围绕目标的网络边界展开结构化收集。通常关注以下几个维度:

1. 域名与子域名

主域名(如 example.com)往往关联多个子域名(如 mail.example.com、dev.example.com)。这些子域名可能指向测试环境、旧系统或管理后台,是常见的安全薄弱点。

2. IP 地址与网络架构

通过 DNS 查询或证书日志,可推断目标的真实 IP 地址,尤其在目标使用 CDN 或 WAF 时,识别源站 IP 是关键一步。

3. 技术栈指纹

Web 服务的服务器类型(如 Apache、Nginx)、编程语言(PHP、Java)、内容管理系统(WordPress、Discuz!)等信息,可通过 HTTP 响应头、页面特征或网络空间搜索引擎识别。

4. 人员与组织信息

WHOIS 记录中包含的注册人姓名、电话、邮箱;员工在 GitHub、知乎、微博等平台发布的与工作相关的内容,都可能成为社会工程学攻击的切入点。

5. 敏感文件与元数据

搜索引擎可索引到未设访问控制的 PDF、Excel 文件;数码照片中的 EXIF 数据可能包含 GPS 坐标、设备型号等隐私信息。

上述信息单独看或许价值有限,但一旦整合,便能构建出目标的完整数字画像,为后续行动提供精准指引。

三、与 ZoomEye 功能类似的网络空间搜索引擎

ZoomEye(钟馗之眼)是由国内安全公司知道创宇开发的网络空间搜索引擎,能够对全球联网设备进行指纹识别和资产测绘。其功能与国际上多个同类平台高度相似。以下是几种主流工具的对比与实际应用。

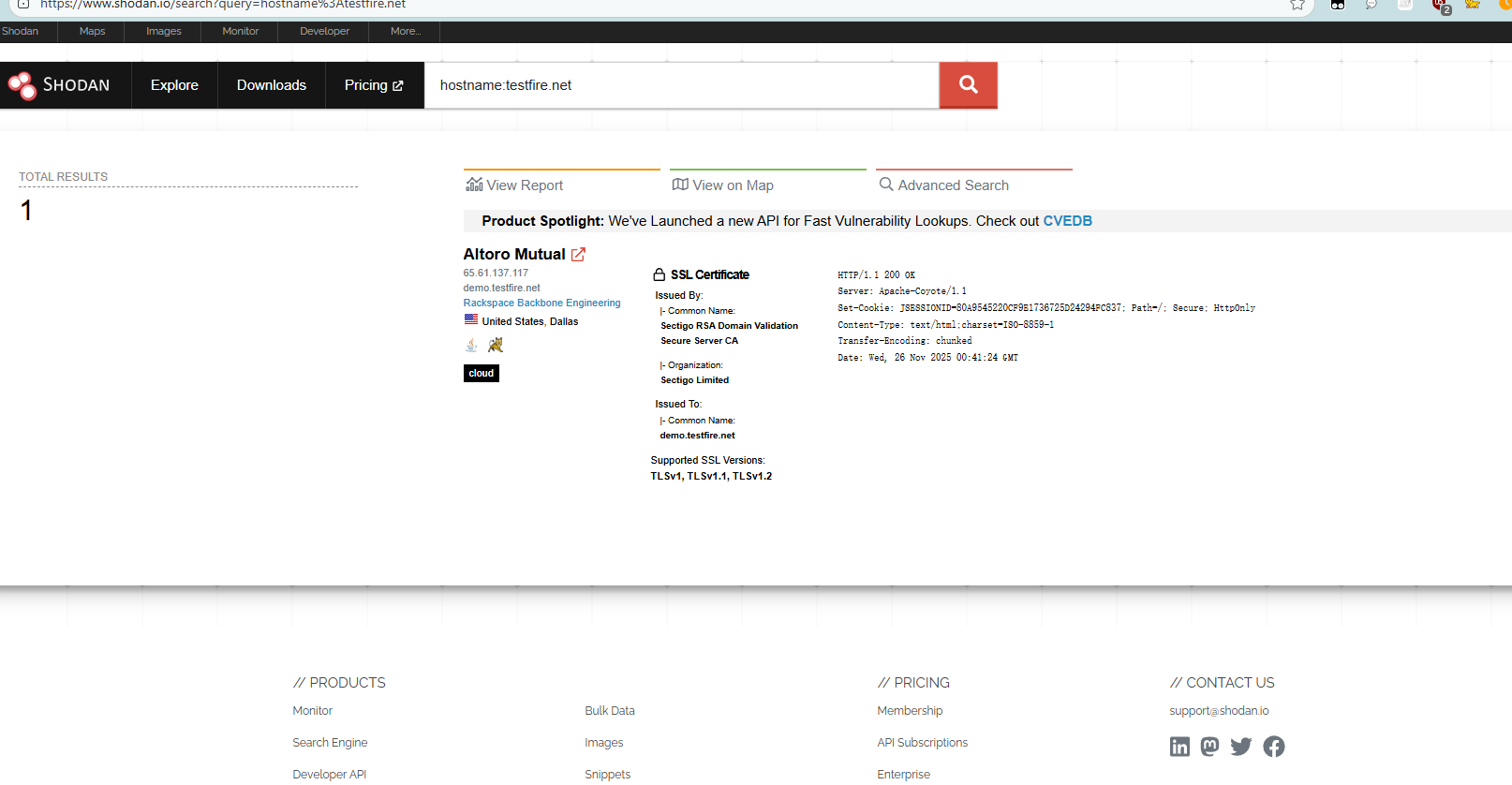

1. Shodan(https://www.shodan.io)

Shodan 是最早也是最知名的网络空间搜索引擎之一,专注于 IoT 设备、工业控制系统、数据库等非传统 Web 资产的发现。支持按端口、服务、地理位置、操作系统等条件检索。

输入 hostname:testfire.net 即可返回该域名对应的 IP以及服务器信息。

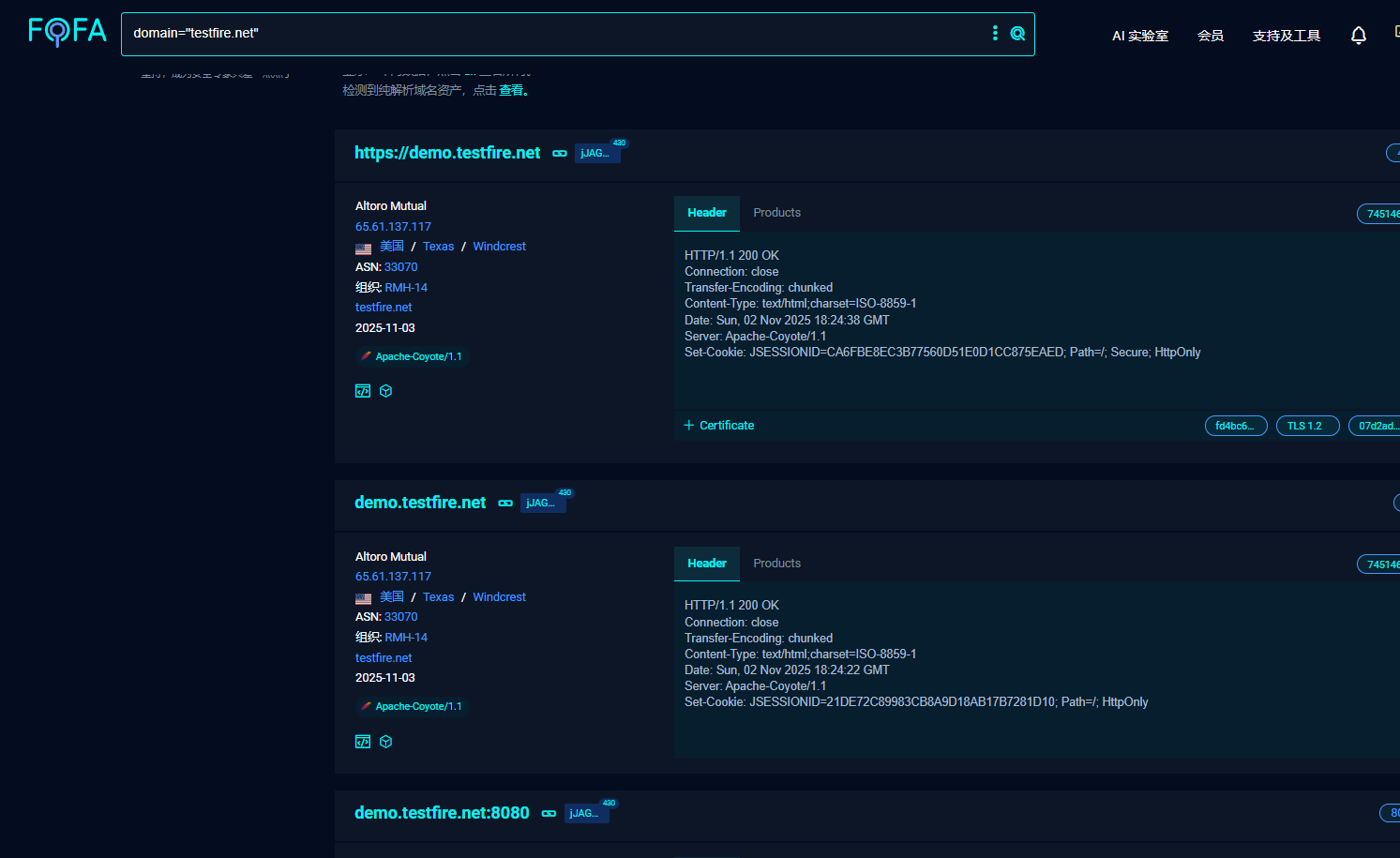

2. FOFA(https://fofa.info)

FOFA 是面向中文用户的网络空间测绘平台,语法简洁,响应迅速,对国内 Web 资产覆盖较为全面。支持通过域名、标题、组件、证书等多种方式检索。

使用 domain="testfire.net" 可快速列出所有已知子域名及其对应的服务信息。

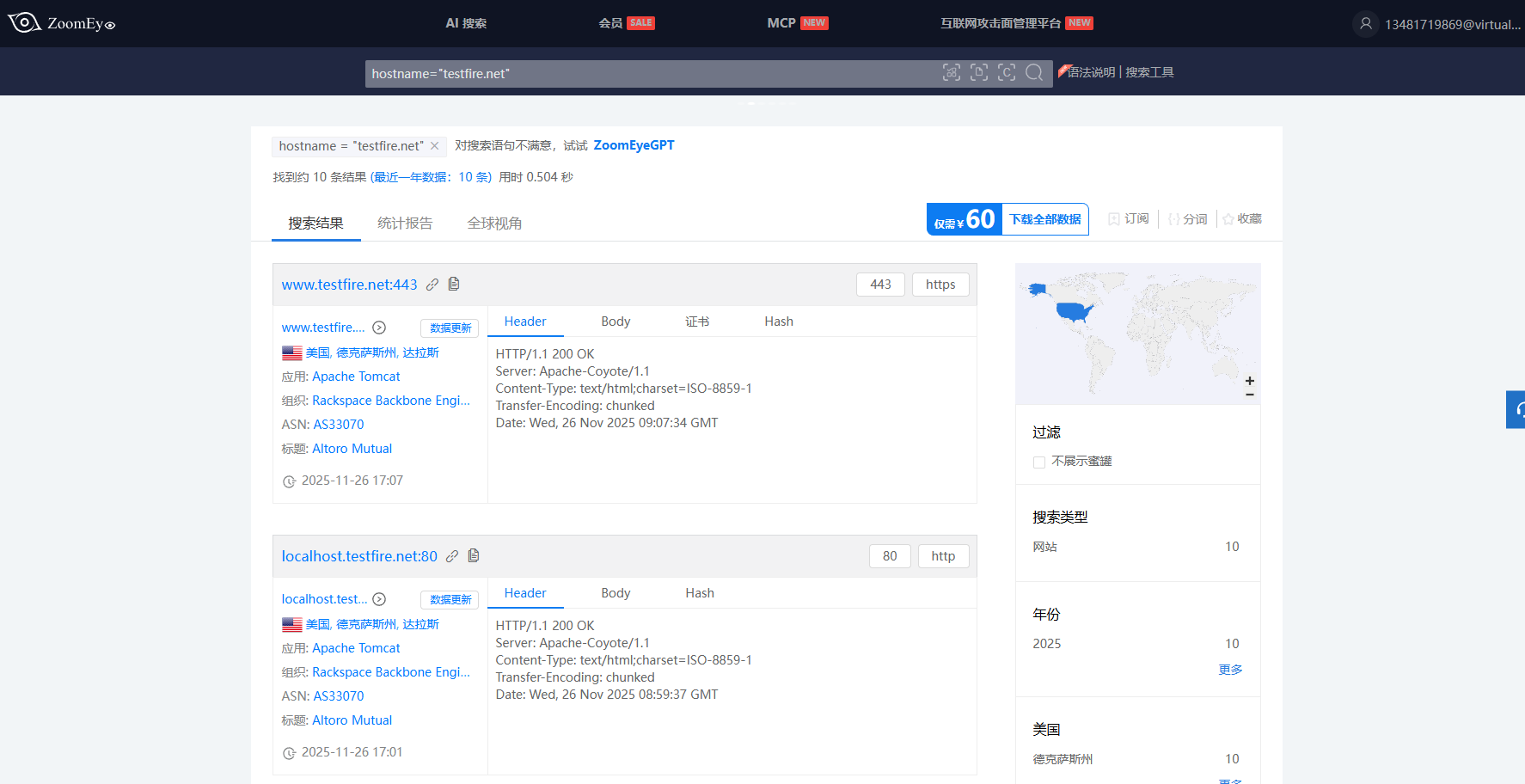

3. ZoomEye 实测

ZoomEye 支持 Web 指纹与设备指纹双重检索。Web 指纹包括应用名称、版本、前端框架、后端语言、CMS 类型等;设备指纹则涵盖开放端口、服务名称、操作系统、地理位置等。

使用语法 hostname:*.testfire.net 可批量获取子域名及其技术栈详情。

综上,ZoomEye 在中文支持和 Web 指纹识别方面表现突出;Shodan 全球覆盖广。实际工作中建议多平台交叉验证,以提高信息完整性。

四、子域名收集的常用方法

子域名是攻击面的重要组成部分。以下介绍四种基于被动或低风险方式的子域名收集方法。

方法一:利用网络空间搜索引擎

如前所述,ZoomEye、FOFA 均支持通过 hostname:*.testfire.net 或证书数据直接获取已暴露的子域名。这是最高效且完全被动的方式。

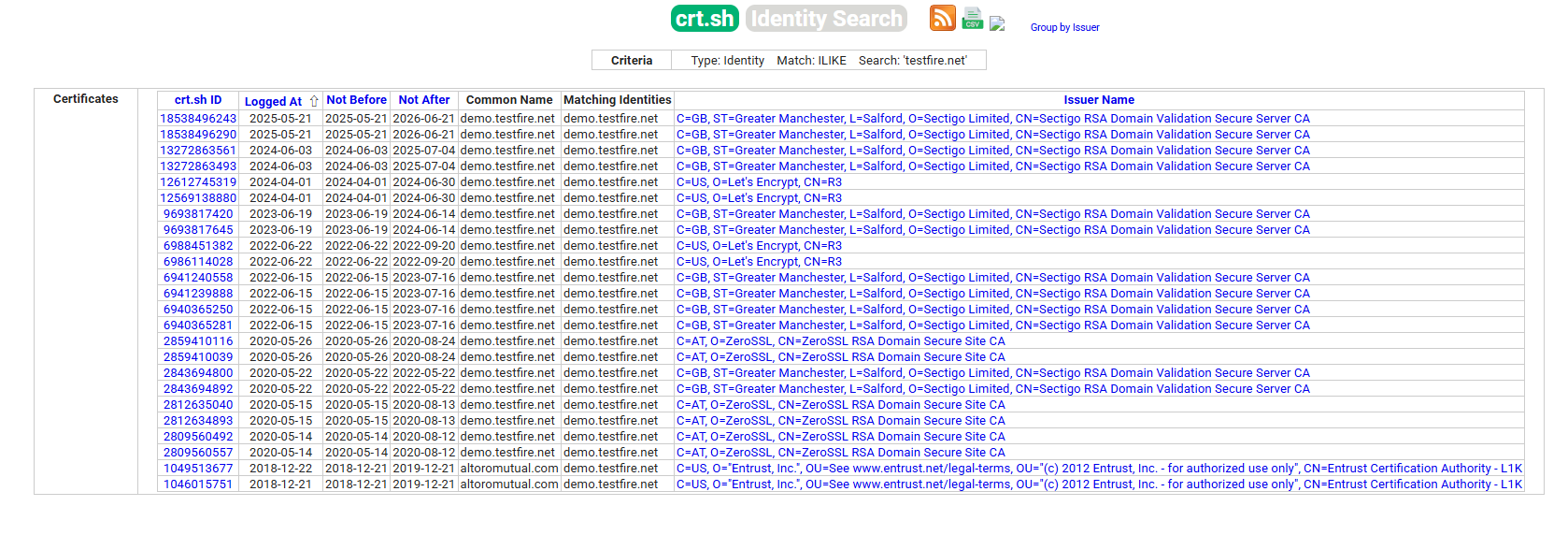

方法二:查询证书透明日志(Certificate Transparency Logs)

现代网站在申请 HTTPS 证书时,证书内容会被自动提交到公开的证书透明日志(CT Logs)中,这是由浏览器厂商推动的安全机制。这些日志包含证书中的“主题备用名称”(Subject Alternative Name, SAN),通常列出该证书覆盖的所有子域名。

crt.sh(https://crt.sh)

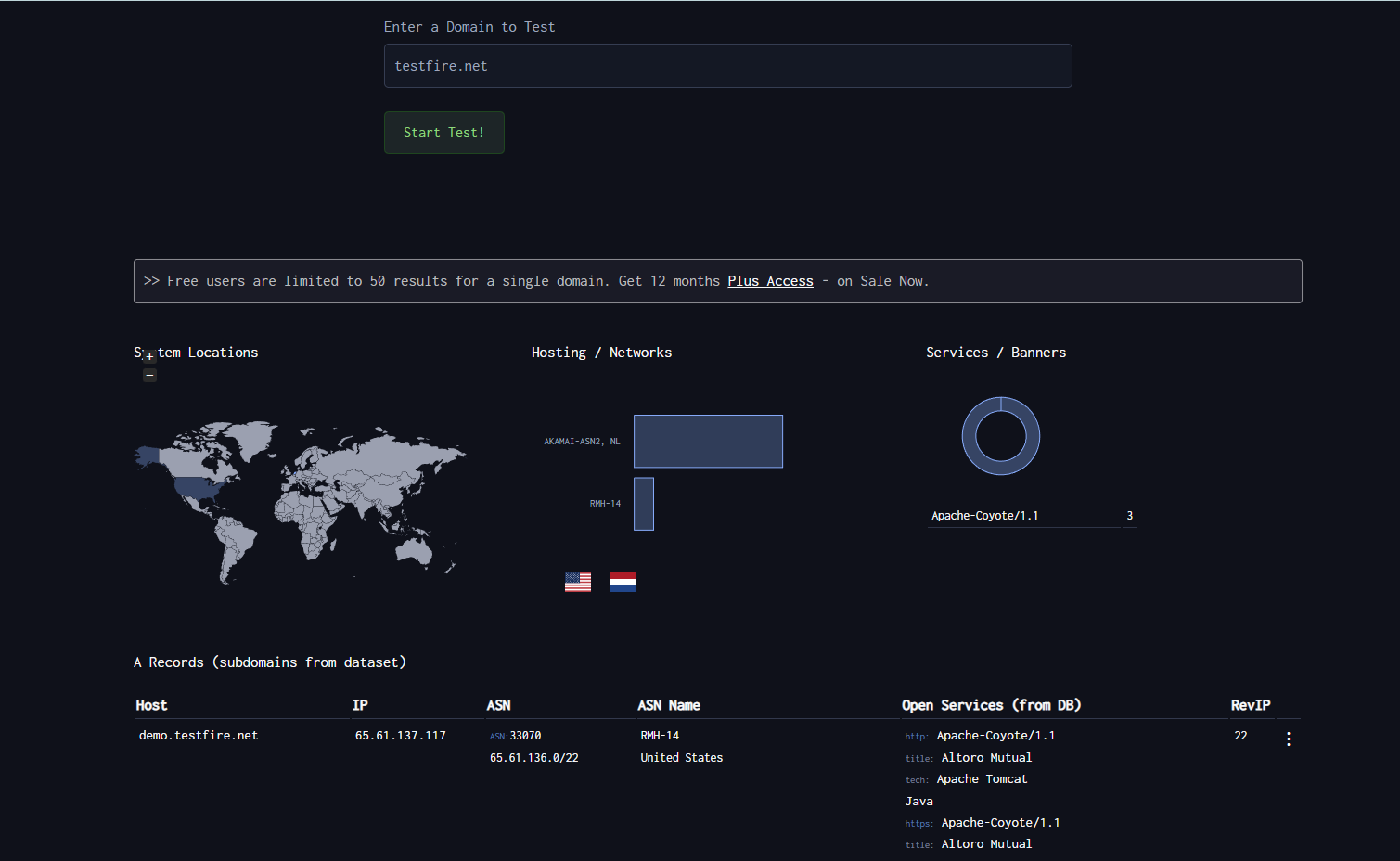

方法三:使用在线工具 DNSdumpster

DNSdumpster(https://dnsdumpster.com)是一个免费的在线 DNS 分析工具。输入域名后,只需输入目标域名,它就能自动查询并展示相关的 DNS 记录,可获取 A 记录、MX 记录、TXT 记录、子域名列表,并以地图形式展示服务器分布。

五、总结

被动扫描作为网络安全侦察的基础环节,其价值在于以最低风险获取最大信息量。它不依赖技术对抗,而依靠对公开数据的系统性整合与分析。无论是企业自查资产暴露面,还是安全研究人员挖掘漏洞,被动扫描都是不可或缺的第一步。

随着网络空间测绘技术的发展,ZoomEye、Shodan 等平台极大降低了信息收集门槛。然而,工具只是手段,真正的核心在于情报思维——如何从碎片中还原真相,如何在无声中掌握主动。

未来,自动化、智能化的 OSINT 工具链将成为安全从业者的重要助力,而对被动扫描原理的深入理解,始终是这一切的起点。

参考资料

NATO Open Source Intelligence (OSINT) Manual

ZoomEye 官方网站:https://www.zoomeye.org

Shodan 官方网站:https://www.shodan.io

DNSdumpster:https://dnsdumpster.com

声明

本文所有操作均在公开测试目标(如 testfire.net)上进行,仅用于学习与研究目的。严禁对非授权系统实施任何形式的信息收集或探测行为。

- 感谢你赐予我前进的力量